Seguridad sin esfuerzo. Protección incomparable.

Donde la protección del máximo nivel se da cita con el espíritu infatigable de las empresas en crecimiento. Prevención, protección, detección y respuesta demostradas, con el aval de los expertos líderes del sector.

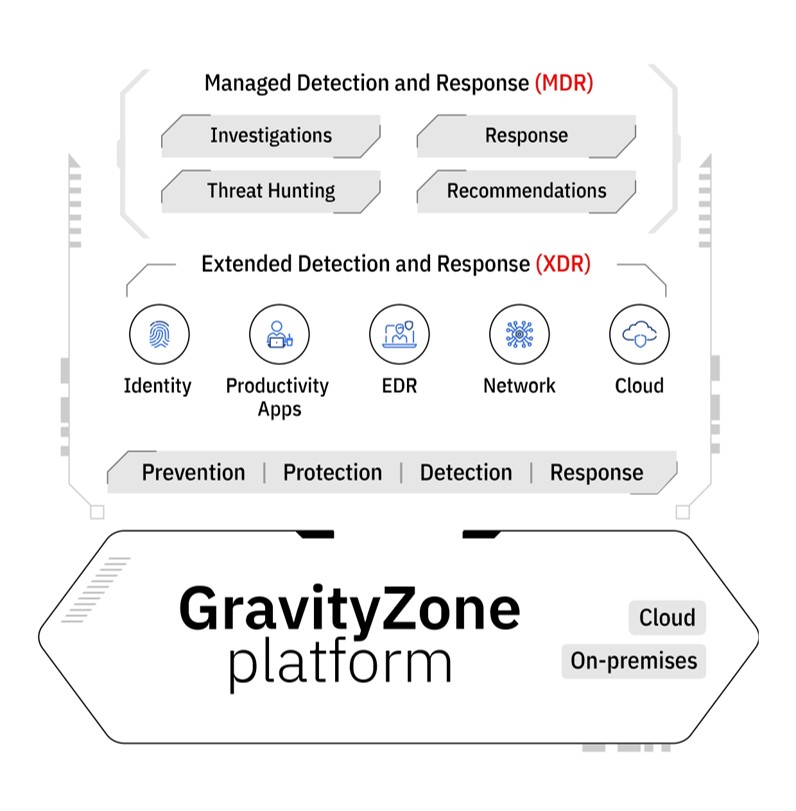

Plataforma unificada que protege toda la organización

- Consolide más soluciones de seguridad empresarial con una sola plataforma y un agente.

- Optimice las operaciones de seguridad y mejore la eficiencia.

- Reduzca la cantidad de proveedores y el coste de la seguridad.

Soluciones para Empresas

Soluciones de ciberseguridad con una plataforma unificada

Prevención, protección, detección y respuesta demostradas con el aval de los expertos líderes del sector.

| GravityZone | GravityZone Businees Security | GravityZone Businees Security Premium | GravityZone Businees Security Enterprise |

|---|---|---|---|

| Advanced Anti-Exploit |

|

|

|

| Antimalware |

|

|

|

| Local scan |

|

|

|

| Hybrid scan |

|

|

|

| Configurable Anti-Tamper protection |

|

|

|

| Content Control |

|

|

|

| Antiphishing |

|

|

|

| Traffic Scan |

|

|

|

| Device Control |

|

|

|

| Firewall |

|

|

|

| Network Attack Defense |

|

|

|

| Process Inspector / Advanced Threat Control (ATC) |

|

|

|

| Ransomware Mitigation |

|

|

|

| Executive Summary |

|

|

|

| Threats Xplorer |

|

|

|

| Endpoints Risk Analytics (ERA) |

|

|

|

| Fileless Attack Protection |

|

|

|

| HyperDetect |

|

|

|

| Central Scan (with Security Server) |

|

|

|

| Sandbox Analyzer (cloud-based) |

|

|

|

| Endpoint Detection and Response (EDR)* |

|

||

| eXtended Detection and Response (XDR)* |

|

*Endpoint Detection and Response (EDR): Es un componente de correlación de eventos, capaz de identificar amenazas avanzadas o ataques en curso.

*eXtended Detection and Response (XDR): Es un componente de correlación de eventos entre empresas, capaz de detectar ataques avanzados en múltiples

puntos finales en infraestructuras híbridas.

¿Por qué Bitdefender GravityZone?

Detecte amenazas

Consolide seguridad integral

Faculte a equipos

Liderazgo y reconocimiento de bitdefender en el sector

Programa de Partners Bitdefender

El programas de socios de Bitdefender incluye:

Potenciar su crecimiento a

través de capacitaciones

través de capacitaciones

Convertir al canal en

consultor especializado.

consultor especializado.

Proteger las

oportunidades de negocio.

oportunidades de negocio.

Obten 20% de descuento en productos seleccionados

Obten 20% de descuento en productos seleccionados